DevSecOps : La sécurité intégrée au code

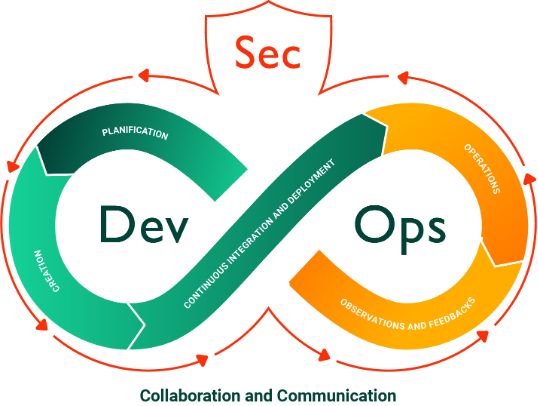

En tant que développeurs Java et Cloud, nous avons longtemps vécu dans un monde binaire : le « Build » d’un côté, le « Run » de l’autre.

Avec l’avènement du DevOps, nous avons réduit la friction entre ces deux mondes.

Mais aujourd’hui, face à la multiplication des cyberattaques et à la complexité croissante des infrastructures Cloud, un troisième pilier est devenu indispensable : la Sécurité.

Le DevSecOps, c’est l’intégration native et automatisée de la sécurité à chaque étape du cycle de vie logiciel. Ce n’est plus une étape de validation finale (le fameux « go » de la sécurité la veille de la mise en production), mais un état d’esprit de responsabilité partagée.

Pourquoi passer au DevSecOps ?

L’intérêt est triple :

- Réduction des risques : On identifie les failles au moment où le code est écrit (Shift Left).

- Agilité maintenue : La sécurité automatisée ne ralentit pas les sprints, elle devient un accélérateur de confiance.

- Réduction des coûts : Corriger une vulnérabilité en phase de dev coûte 10 à 100 fois moins cher qu’en production.

Le DevSecOps en action : Cas pratique chez un géant du Retail (GCP)

Imaginons un client dans le secteur du Retail migrant sa DSI sur Google Cloud Platform (GCP). Avec des milliers de transactions par minute, la moindre faille sur une API Java peut être catastrophique.

Voici comment nous avons implémenté la chaîne DevSecOps :

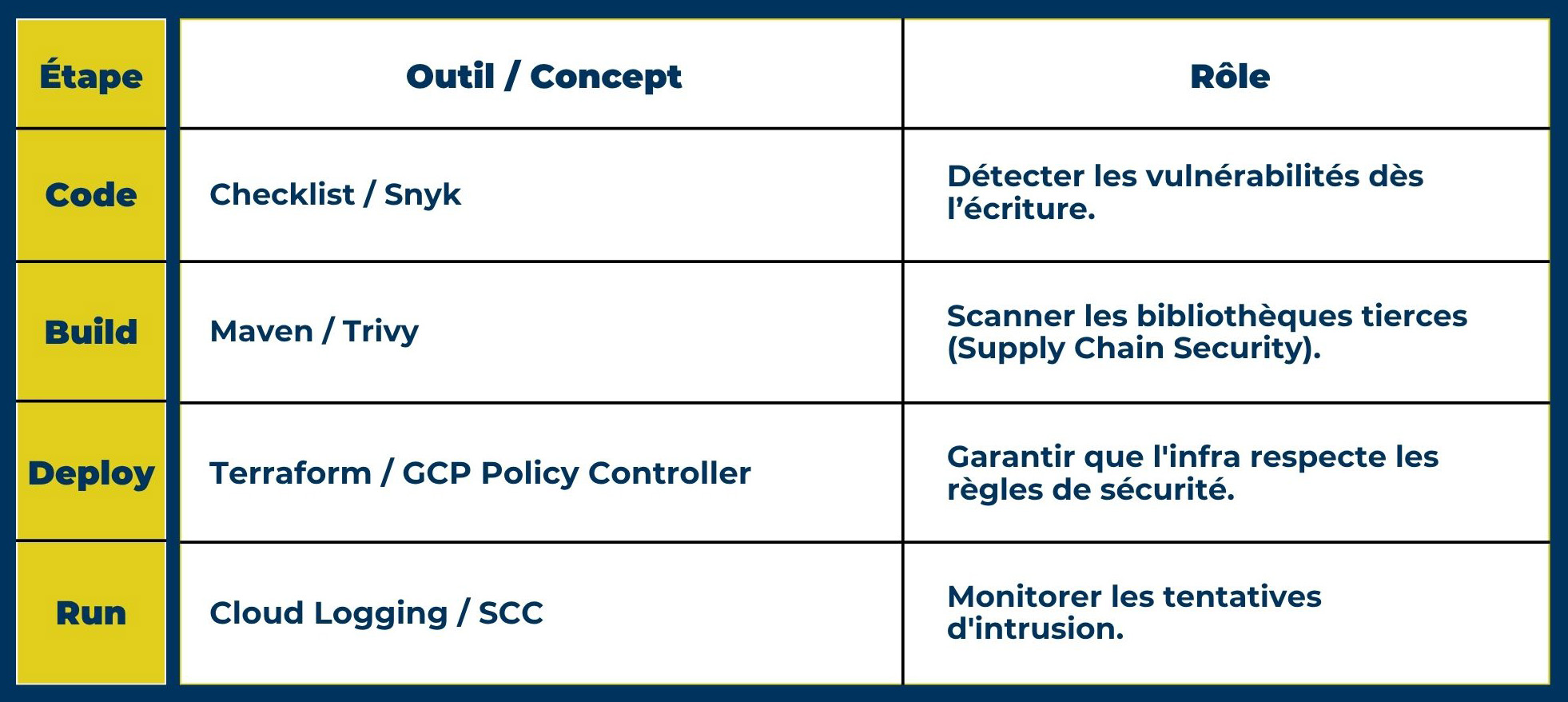

- Le développement

Dès l’IDE des développeurs, nous utilisons des plugins de Linter et de détection de secrets. On ne veut plus aucun mot de passe ou clé d’API Google dans le repo Git.

- La CI/CD

À chaque push sur GitLab CI, plusieurs scans s’activent :

- SAST (Static Analysis) : Analyse du code Java (SonarQube) pour détecter des injections SQL ou des failles de logique, en plus des bonnes pratiques de code.

- SCA (Software Composition Analysis) : Scan des dépendances Maven (Trivy). Si une bibliothèque Log4j obsolète est détectée, le build échoue immédiatement ou au moins alerte le développeur.

- Container Scanning : On scanne l’image Docker via l’Artifact Registry sur GCP pour s’assurer qu’aucune faille OS n’est présente.

- Le déploiement et l’infrastructure (IaC)

Toute l’infrastructure est gérée via Terraform. Nous utilisons Terraform Config Connector pour valider que :

- Les buckets Cloud Storage ne sont pas publics.

- Le cluster GKE (Google Kubernetes Engine) utilise des nœuds privés.

- Le Runtime (Observabilité)

Une fois en production, le travail continue. Nous utilisons Google Cloud Armor pour le filtrage WAF et Security Command Center pour surveiller les anomalies de comportement sur nos microservices Java en temps réel.

Synthèse du Pipeline DevSecOps

Conclusion

Le DevSecOps n’est pas un nouveau concept, c’est une évolution de notre métier de développeur Cloud. En intégrant ces réflexes dans nos applications Java et nos architectures GCP, nous construisons des systèmes non seulement performants, mais surtout résilients.